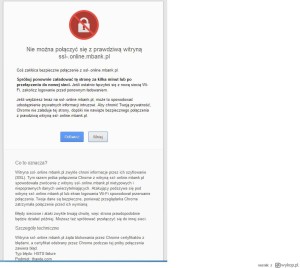

W internecie pojawiła się informacja o nowej luce w popularnych routerach obecnych w wielu firmach w Polsce. Luka ma charakter krytyczny i otwiera przed atakującymi cały wachlarz możliwości oszukania nas, wykradnięcia informacji itd. Prostej metody ochrony przed tą podatnością nie ma. Jednak proste zasady ostożności jak upewnienie się, że adres internetowy otwieranego systemu bankowości elektronicznej jest prawidłowy a obok widnieje symbol kłódki powinny utrudnić życie hakerom. Również wszelkiego rodzaju komunikaty powinny wzmożyć naszą czujność. Na poniższych zrzutach ekranu możemy zobaczyć przykład prawdziwego ataku w wyniku którego jego ofiara straciła 16 000 zł z konta w mBanku. Atak miał charakter socjotechniczny a więc ofiara nieświadomie pozwoliła atakującym na wyprowadzenie środków z jej konta. Atakujący skorzystali z opisywnej tutaj podatności routera ofiary. Należy przy tym pamiętać, że ostrożność nie gwarantuje nam żadnej uchrony przed atakiem tego typu. Przejęcia kontroli nad routerem pozwala na wprowadzenie zmian, które umożliwiają ominięcie większości znanych zabezpieczeń w tym podwójnego uwierzytelniania za pomocą kodu sms, hasła jednorazowego i tokenu.

Dlatego jeżeli posiadają Państwo w firmie jedno z poniżej wymienionych urządzeń to polecamy kontakt z nami. Wykonujemy zdalne audyty zagrożonych urządzeń i zabezpieczamy je przed atakiem.

Ponad 1,2 miliona polskich routerów podatnych na ten błąd?

W polskich klasach adresowych znajduje się ponad milion urządzeń, które wykorzystują podatny na ww. atak firmware i pozwalają na dostęp od strony WAN-u — oto ich nazwy:

„TD-W8901G”,

„TD-8816”,

„TD-W8951ND”

„TD-W8961ND”,

„D-Link DSL-2640R”

„ADSL Modem”

„”AirLive WT-2000ARM”,”

„Pentagram Cerberus P 6331-42”

„ZTE ZXV10 W300” – sprzedawany jako router ADSL z Neostradą i w T-Mobile do Internetu stacjonarnego.

Co może zrobić atakujący po przejęciu routera?

Jeśli atakujący zdobędzie hasło administratora routera i będzie w stanie się do niego zalogować od strony internetu, może nie tylko podsłuchać waszą komunikację, ale także przekierować np. połączenie z bankiem na podstawiony przez siebie serwer poprzez podmianę DNS-ów serwowanych z DHCP (tzw. ataki pharming/phishing).

Polecamy lekturę poniższych artykułów!

Źródło: http://niebezpiecznik.pl/post/dziura-w-routerach-z-firmwarem-zyxel-a-m-in-tp-link/